网络漏洞探讨 原理分析及防范方法

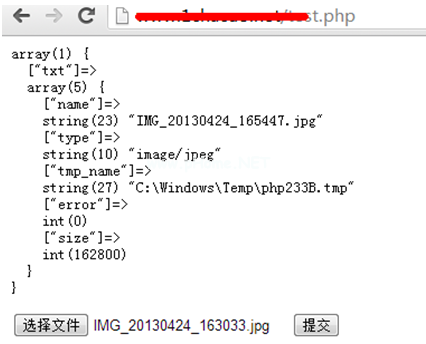

网站提供了存储功能,这在很多网站上经常可以找到,比如商场、论坛和一些常见的网盘网站。在互联网上,我们经常听到某个网站存在漏洞,某个开源项目存在漏洞。自从互联网上出现动态程序以来,互联网上的漏洞就像幽灵一样,频繁出现在各种系统中。为什么,一个现存的漏洞如此频繁地出现?而且,有些系统反复修复,但多次修复都没有成功!其实主要问题还是在于储存的原理。我们先来看看存储过程。网站上存储过程分析副本代码的代码如下。phpheader(' Content-type : text/html;charset=utf-8 ');if($ _ FILES){ echo ' pre ';var _ dump($ _ FILES);回声'/pre ';}?action=' enctype=' multipart/form-data '方法=' post '输入类型=' file' name=' txt' size=' 50 '输入名称=' submit ' type=' submit ' value=' submit '/form以上是一个简单的测试示例,我们来看看 。

。

我们来分析一下:名称来源于存储时选择的文件名。类型是文件类型。这种类型是从哪里来的?呵呵,这里很关键。很多时候,很多同事会认为这是服务器自动判断产生的。如果你这么想,也是有可能的。Php封装了存储,它自己的类库似乎也可以。但是,另一方面,如果选择任何格式文件,都会有一个格式类型。这样,我们推断这个值也可能来自用户的输入。让我们拿起包,看看我们的类型。

类型值也来自,并且用户输入了该值。大小来自计算存储文件大小的程序,它是自动计算的。我们都不知道。聊这么多是什么感觉?一定有朋友开始问,我上面分析保存的文件格式和开发中的漏洞有什么关系?实际上,让我们考虑一下,如上所述,一个文件名属性和一个文件类型属性。当我们存储文件并在后端处理它们时,我们将经常使用它。作为开发人员,在使用这两个变量时,必须继续贯彻“所有输入代码都是有害的”的原则。当你使用它时,你应该像对待其他get和post变量一样对待它。检测、过滤所有输入变量。我们经常做的功能是将用户输入限制在某一格式的文件中,然后以该格式保存。在这个分析点上,下面还有很多地方需要进一步分析。今天先提出大纲。接下来,我们将分析现有漏洞的三种常见类型。1.使用用户的文件名生成文件,特殊字符过滤不严格,导致文件生成存在漏洞。2.移动文件目录时,由于用户导入的文件名是拼接的,因此会生成到错误的目录。3.信任用户输入类型,并将用户的文件名直接保存为文件。

版权声明:网络漏洞探讨 原理分析及防范方法是由宝哥软件园云端程序自动收集整理而来。如果本文侵犯了你的权益,请联系本站底部QQ或者邮箱删除。